Otonom Araçlarda Veri Etiği ve Mahremiyet

ÖZET

Otonom ve bağlantılı araçlar (CAV), barındırdıkları sensörler ve V2X ağlarıyla devasa hareketli veri merkezlerine dönüşmüştür. Güvenlik amacıyla toplanan hassas konum, biyometrik ve fizyolojik veriler, günümüzde büyük bir “gereksiz veri toplama” krizini doğurmaktadır. Bu çalışma, söz konusu kontrolsüz veri hasadının yarattığı bilişim etiği ve mahremiyet ihlallerini incelemektedir. Rıza dışı toplanan verilerin; hedefli reklamcılık, sigorta manipülasyonu ve siber saldırılar (Spoofing, Sybil, DoS) aracılığıyla ticari sömürüye dönüştüğü saptanmıştır. Ayrıca algoritmik ahlak çıkmazları (Tramvay İkilemi) ve yasal boşlukların kamuoyu güvenini zedelediği tartışılmaktadır. İhlallere karşı, merkezi bulut sistemlerinin risklerini ortadan kaldıran teknik bir savunma mimarisi sunulmaktadır: Verinin yerelde işlendiği Uç Bilişim (Edge Computing), dağıtık öğrenme ve Blokzincir tabanlı katmanlı bir model önerilmektedir. Sonuç olarak, “Tasarım Yoluyla Mahremiyet” felsefesini temel alan bu merkeziyetsiz yaklaşımın, ticari hırs yerine insan onurunu koruyarak otonom ulaşımın sürdürülebilirliğini sağlayacağı vurgulanmaktadır.

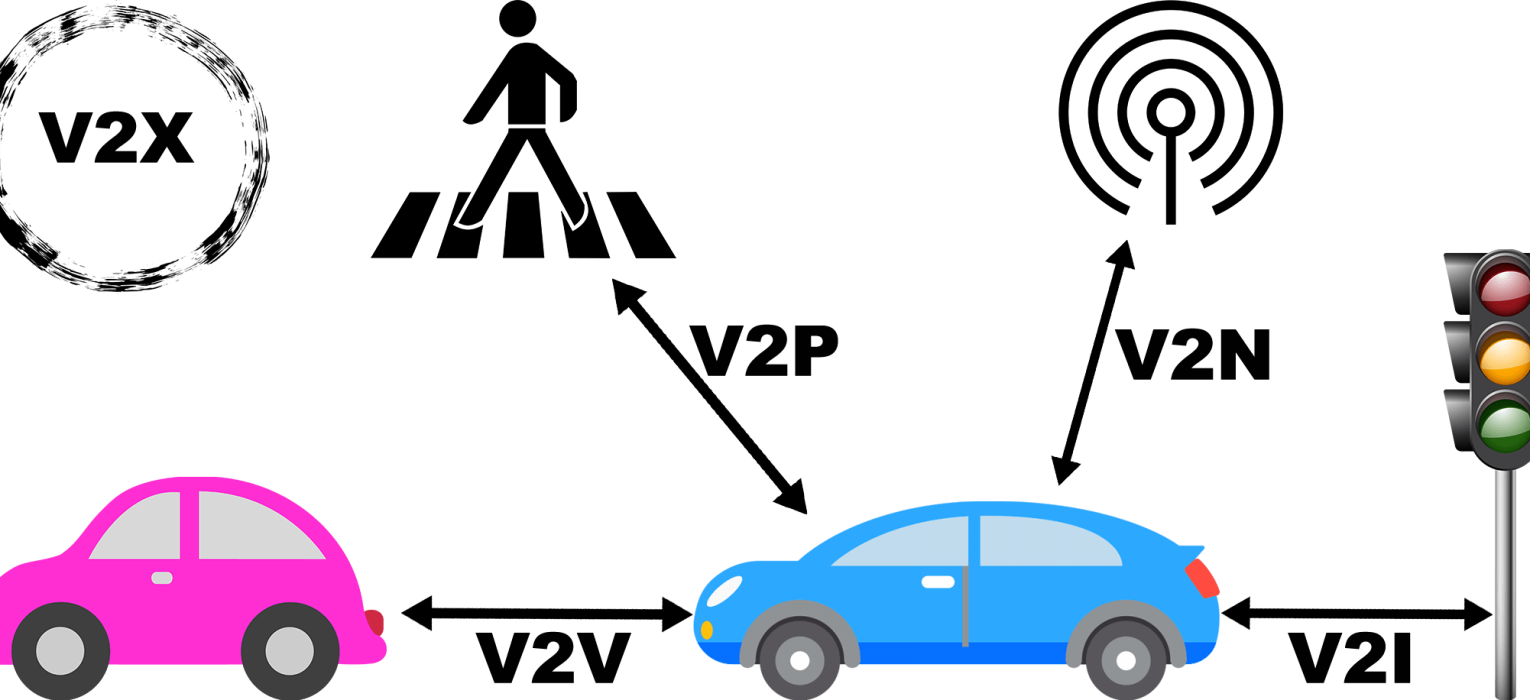

Anahtar Kelimeler: Bilişim Etiği, Otonom Araçlar, V2X İletişimi, Veri Mahremiyeti, Uç Bilişim, Dijital Gözetim.

İÇİNDEKİLER

- Giriş: Sürekli Dijital Gözetim ve Hareketli Veri Merkezleri

- V2X Altyapısı, Toplanan Verinin Anatomisi ve Siber Tehditler

- Bilişim Etiği Çerçevesinde “Veri Sömürüsü” Vakaları

- 3.1. Hedefli Reklamcılık ve Konum Mahremiyeti

- 3.2. Sigorta Manipülasyonu ve Fiyatlandırma Etiği

- 3.3. Taciz, Takip (Stalking) ve Biyometrik Riskler

- Rıza İnşası, Yasal Boşluklar ve Sarsılan Kamuoyu Güveni

- Bilişim Etiğinde Çözüm: Uç Bilişim ve Katmanlı Mimariler

- V2X Simülasyonu

- 6.1. Simülasyonun Amacı ve Teknik Altyapısı

- 6.2. Uygulama Adımları

- 6.3. Değerlendirme

- Sonuç: Tasarım Yoluyla Mahremiyet ve Gelecek Vizyonu

- Kaynakça

1. Giriş: Sürekli Dijital Gözetim ve Hareketli Veri Merkezleri

Geleneksel anlamda otomobiller, insanları bir noktadan diğerine ulaştıran mekanik taşıtlar olarak tasarlanmıştır. Ancak günümüzde bağlantılı ve otonom araçlar (CAV) bu mekanik kimliklerinden sıyrılmıştır. Üzerlerinde 200’den fazla sensör barındıran gelişmiş “yürüyen sensör merkezlerine” (rolling sensor hubs) dönüşmüşlerdir (Balogun vd., 2025). Öyle ki, tek bir otonom aracın yılda ortalama 300 Terabayt’tan (TB) fazla veri ürettiği tahmin edilmektedir. Ayrıca bu devasa verinin sürekli olarak dış ağ altyapılarıyla paylaşıldığı öngörülmektedir (Chougule vd., 2026).

Bu muazzam veri üretimi ve işleme kapasitesi görünüşte meşru teknik amaçlara hizmet etmektedir. Trafik güvenliğini sağlamak veya kaza oranlarını düşürmek hedeflenmektedir. Ancak madalyonun diğer yüzünde eşi benzeri görülmemiş bir “veri sömürüsü” krizi yatmaktadır. Araçlar sadece yol durumunu veya mekanik aksamı kayıt altına almaz. Sokaktaki yayaların yüzleri, diğer sürücülerin konumları ve seyahat alışkanlıkları rıza dışı kaydedilmektedir. Hatta sürücülerin anlık fiziksel reaksiyonları bile bu kapsamlı dijital gözetim ağına dahil olmaktadır. Gözetim kapitalizminin yeni aracı haline gelen bu ekosistem, bireylerin “anonim kalma hakkını” gizlice ellerinden almaktadır.

2. V2X Altyapısı, Toplanan Verinin Anatomisi ve Siber Tehditler

Otonom araçların dış dünyayla iletişim kurmasını sağlayan temel teknoloji, V2X (Vehicle-to-Everything) altyapısıdır. Bu sistem; araçların birbirleriyle (V2V), trafik lambalarıyla (V2I), ağ sistemleriyle (V2N) ve yayalarla (V2P) veri alışverişi yapmasını sağlar (Richmond vd., 2025). Ancak asıl etik sorun toplanan verinin anatomisinde gizlidir. Modern bir otonom araç sadece hızını veya konumunu merkeze iletmekle kalmaz. Akıllı saatler ve araç içi sensörlerle de senkronize çalışır. Bu sayede sürücünün kalp atışı, göz kırpma hızı ve kan şekeri (hipoglisemi) gibi hassas fizyolojik verilerini toplar (Balogun vd., 2025). Buna ek olarak güvenlik gerekçesiyle biyometrik veriler de sürekli kaydedilmektedir. Yüz tanıma, ses analizleri ve parmak izi bu kapsamdadır (Chougule vd., 2026). Bu durum literatürde “gereksiz veri toplama” (data overcollection) olarak adlandırılır. Bir aracın güvenli fren yapmak için sürücünün demans geçmişine neden ihtiyaç duyduğu, bilişim etiğinin en temel sorusudur.

Hassas verilerin açık kablosuz ağlarda sürekli aktarılması, otonom sistemleri siber saldırılara karşı savunmasız bırakmaktadır. Ağ üzerindeki en kritik tehditlerden biri Spoofing (Mesaj/Kimlik Yanıltma) saldırılarıdır. Kötü niyetli kişiler sisteme sahte mesajlar sızdırarak var olmayan bir trafik sıkışıklığı yaratabilir. Hatta aracı aniden frenlemeye zorlayarak kazalara sebebiyet verebilirler (Richmond vd., 2025). Benzer şekilde Sybil saldırılarında ağda sahte kimlikler oluşturulur ve karar mekanizması manipüle edilir. Hayati mesajları engelleyen Denial-of-Service (DoS) saldırıları da ağı felç edebilir. Tüm bunlar otonom iletişim ekosisteminin ne kadar kırılgan olduğunu göstermektedir. Biyometrik verilerin bu güvensiz ağlarda dolaşması, otonom araçları savunmasız birer veri deposuna dönüştürmektedir (Chougule vd., 2026).

3. Bilişim Etiği Çerçevesinde “Veri Sömürüsü” Vakaları

Otonom araçlar günümüzde sadece birer taşıt değil, devasa birer veri toplama makinesine dönüşmüştür. Bu gerçeği gösteren en net tablo ise toplanan verilerin şirketlerce işlenme biçiminde ortaya çıkmaktadır.

3.1. Hedefli Reklamcılık ve Konum Mahremiyeti

Araçlar, V2X ağları üzerinden etraflarındaki her şeyle iletişim kurar. Bu süreçte konum, hız ve rota verilerini sürekli paylaşırlar. Bu durum sürücüleri izlenme ve profillenme tehdidiyle baş başa bırakmaktadır. Kaydedilen anlık GPS geçmişleri son derece hassastır. Kişilerin işe gidiş rotalarını, hastane ziyaretlerini ve günlük rutinlerini açıkça ortaya dökmektedir (Chougule vd., 2026). Pazarlama şirketleri ve veri komisyoncuları (data brokers) bu seyahat verilerini kullanır. Böylece sürücülerin alışkanlıklarına göre aşırı kişiselleştirilmiş reklam profilleri oluşturulur. İşin etik boyutu ise çok daha korkutucudur. Araç içi kameralar sürücünün reklam panolarında nereye odaklandığını takip edebilir. Ses tanıma sistemleri ise sürücünün stres ve duygu durumunu analiz edebilir. Bu psikolojik verilerin anlık reklamlar için üçüncü partilere satılma ihtimali büyük bir ihlaldir.

3.2. Sigorta Manipülasyonu ve Fiyatlandırma Etiği

Araçlardaki telemetri verileri sıkça sigorta şirketleriyle paylaşılmaktadır. Bu işlem genellikle kullanıcının açık ve net onamı olmadan gerçekleşir. Sürüş esnasındaki hız, ivmelenme veya sert fren yapma gibi dinamik davranışlar analiz edilir. Bunun sonucunda sürücüler farklı risk kategorilerine ayrılır. Ancak yapay zeka algoritmaları bu verileri işlerken bağlamı tamamen göz ardı eder. Örneğin, yola aniden atlayan bir yayayı ezmemek için hayati bir sert fren yapılabilir. Algoritmalar bu durumu “riskli ve agresif sürüş” olarak etiketler. Bu yanlış değerlendirme, kullanıcının sigorta primlerinde haksız bir artışa neden olur (Chougule vd., 2026).

3.3. Taciz, Takip (Stalking) ve Biyometrik Riskler

Veri sömürüsünün en uç noktası fiziksel güvenliği tehdit eder. Seyahat geçmişinin yetkisiz kişilerin eline geçmesi büyük bir risktir. Ağ adresleri veya plakalar gibi kalıcı tanımlayıcılar çoğu zaman anonimleştirilmez. Bu durum sürücülerin gerçek zamanlı olarak izlenmesine olanak tanır. Sonuç olarak siber taciz ve fiziksel takip (stalking) riskleri artar (Richmond vd., 2025). Daha da tehlikelisi, parmak izi veya yüz taraması gibi biyometrik verilerin ifşa olmasıdır. Geleneksel şifreler ele geçirildiğinde kolayca değiştirilebilir. Ancak biyometrik veriler bir kez sızdırıldığında asla geri alınamaz. Bu da mağdurları ömür boyu sürecek bir kimlik hırsızlığı riskiyle karşı karşıya bırakır.

4. Rıza İnşası, Yasal Boşluklar ve Sarsılan Kamuoyu Güveni

Otonom araçlar anlık olarak devasa bir veri hasadı gerçekleştirmektedir. Otomotiv şirketleri bu işlemi genellikle kullanıcıların tam ve açık rızası olmadan gerçekleştirir. Otomobil üreticileri bu veri paylaşım iznini karmaşık metinlere gizler. Kullanıcılar bu uzun “Hizmet Şartları” sözleşmelerini neredeyse hiçbir zaman okumaz. Böylece şirketler, hukuki açıdan suni bir rıza inşa eder (Chougule vd., 2026). Hukuki açıdan GDPR ve CCPA gibi veri koruma kanunları mevcuttur. Ancak otonom araçların dinamik veri akışını denetleyecek özel bir yasal çerçeve eksiktir. Bu eksiklik küresel bir sorundur (Uzzaman vd., 2025). Yasalar teknolojinin hızına tam anlamıyla yetişememektedir. Bu durum otomotiv şirketleri için şeffaflıktan uzak bir “gri alan” yaratır. Şirketler verileri kendi çıkarları doğrultusunda işleme fırsatı bulur. İşin ahlaki çıkmazı sadece veri mahremiyetiyle sınırlı değildir. Kaçınılmaz bir kaza anında algoritmalar, aracın kimi feda edeceğine karar vermek zorundadır. Bu ahlaki kriz (Trolley Problem), yapay zeka algoritmalarının en tartışmalı yanıdır. Tüm bu belirsizlikler kamuoyu güvenini derinden zedelemektedir.

5. Bilişim Etiğinde Çözüm: Uç Bilişim ve Katmanlı Mimariler

Mevcut otonom araç ekosistemlerindeki temel etik kriz, verinin “merkezileştirilmesi” probleminden kaynaklanmaktadır. Verinin merkezi bulut (cloud) sunucularına gönderilmesi, mahremiyet ihlallerine ve siber zafiyetlere adeta davetiye çıkarmaktadır. Bu bilişim etiği sorununun teknik çözümü ise veriyi üretildiği yerde, yani yerelde işleyen Uç ve Sis Bilişim (Edge/Fog Computing) mimarisidir (Balogun vd., 2025). Uç bilişim yaklaşımları, aracın sensörlerinden gelen hassas konum veya biyometrik verileri merkezi sunuculara aktarmaz. Bunun yerine sistem, verileri doğrudan aracın kendi donanımında veya yola yerleştirilmiş yerel cihazlarda anlık olarak işler ve siler.

Merkezi veri toplama pratiklerini savunan ticari argümanlara karşı, uç bilişimi destekleyen dağıtık makine öğrenmesi yöntemlerini katmanlı bir savunma mekanizması olarak kullanabiliriz. Sistem, Federe Öğrenme gibi dağıtık yöntemlerde ham kullanıcı verilerini buluta göndermez. Aksine, algoritmalar modelleri doğrudan aracın kendi donanımında (uçta) yerel olarak eğitir. Araçlar merkeze sadece anonim “matematiksel model güncellemeleri” iletir (Balogun vd., 2025). Otonom sistemlerin açık kaynaklı işletim sistemlerinde (Pardus vb.) Ansible gibi altyapılarla kurulan güvenli ağlarda Ollama benzeri yerel yapay zeka modelleriyle koşturulması, bu mimarinin pratikteki en somut uygulamalarındandır. Bu sayede otonom sistemler, sürüş yeteneklerini geliştirmeye devam ederken bireyin mahremiyetini de korur. Ağ düzeyindeki saldırıları engellemek için ise Blokzincir ve Yapay Zeka tabanlı hibrit bir savunma kalkanı şarttır (Richmond vd., 2025).

6. V2X Simülasyonu

Makalede tartışılan veri etiği ve uç bilişim kavramlarının somutlaştırılması amacıyla etkileşimli bir teknoloji simülasyonu tasarlanmıştır.

6.1. Simülasyonun Amacı ve Teknik Altyapısı

Uygulama, veri mimarilerindeki (Merkezi Bulut vs. Uç Bilişim) yapısal farklılıkların kişisel mahremiyet üzerindeki etkilerini teknik bir simülasyon üzerinden göstermeyi hedefler. Bu çalışma kapsamında geliştirilen yazılım, “React Native” çerçevesini kullanır ve “Expo” ekosistemi üzerinden cihazlara anlık dağıtım sağlar. Bu altyapı, herhangi bir kurulum sürecine gerek kalmadan sistemin doğrudan mobil cihazlar üzerinden test edilmesine olanak tanır.

6.2. Uygulama Adımları

- Adım 1 – Sisteme Katılım: Akıllı tahtaya yansıtılan QR kod, Expo Go uygulaması kullanılarak okutulur ve panele giriş yapılır. Böylece öğrenciler, mobil cihazlarını otonom bir aracın telemetri ünitesi olarak sisteme dahil ederler.

- Adım 2 – Bulut Ağ Testi: Arayüz üzerindeki şalter “Merkezi Bulut” konumuna getirilir ve simülasyon başlatılır. Bu aşamada katılımcılar; kullanıcı kimliği, anlık nabız durumu ve tam GPS koordinatları gibi hassas verilerin ham bir metin (JSON) dosyası halinde dış sunucuya nasıl aktığını log ekranından takip eder.

- Adım 3 – Uç Bilişim (Edge) Modu Testi: Şalter “Uç Bilişim” konumuna çekilir. Katılımcılar bu modda, sistemin verileri cihazın kendi donanımında (yerelde) işlediğini gözlemler. Ayrıca sistemin dış dünyaya sadece “Durum: Güvenli” veya “Bölge: A1” gibi anonimleşmiş, düşük boyutlu özet veriler ilettiğini görürler.

6.3. Değerlendirme

Bu uygulama; bir otonom sistemin, işlevini yerine getirmek için bireyin tüm kişisel ve biyometrik verilerini sömürmek zorunda olmadığını teknik olarak kanıtlar. Aynı zamanda simülasyon, geliştiricilerin veriyi henüz üretim aşamasında anonimleştirerek mahremiyeti yazılım mimarisine entegre edebileceğini (Privacy by Design) etkileşimli bir deneyimle ortaya koyar.

7. Sonuç: Tasarım Yoluyla Mahremiyet ve Gelecek Vizyonu

Otonom araçların kazaları azaltma potansiyeli yüksektir; ancak bu teknolojik devrim, bireylerin anonim kalma hakkını veri hırsına kurban etmemelidir. “Tasarım Yoluyla Mahremiyet” (Privacy by Design) ilkesi hukuki bir zorunluluk haline gelmelidir. Uç Bilişim mimarileri, sistemlerin güvenli çalışabilmesi için veri sömürüsüne ihtiyaç olmadığını kanıtlamaktadır. Makale kapsamında geliştirilen simülasyon uygulamasının da kanıtladığı üzere; sistemlerin güvenli çalışabilmesi için veri sömürüsüne ihtiyaç yoktur, mahremiyet teknik bir engel değil, bir mühendislik tercihidir. Geleceğin akıllı ulaşım sistemleri, bireyi “satılacak bir veri kaynağı” olarak değil, “saygı duyulması gereken bir değer” olarak gördüğünde sürdürülebilir olacaktır.

Kaynakça

Balogun, V., Rahman, S. S., & Watt, W. K. (2025). Secure Fog-Edge and 5G-Enabled Architecture for AI-Driven Mobility, Real-Time Traffic Analytics, and Accessibility in Aging-Focused Intelligent Transportation Systems. 2025 IEEE Smart World Congress (SWC), 52-61. https://doi.org/10.1109/SWC65939.2025.00037

Chougule, A., Chamola, V., Herencsar, N., & Yu, F. R. (2026). How safe is your data in connected and autonomous cars: A consumer advantage or a privacy nightmare? arXiv. https://arxiv.org/abs/2601.12284

Richmond, J., Lawal, Y., & Rose, C. (2025). Security and privacy challenges in vehicle-to-everything (V2X) communications. International Research Journal of Computer Science, 10, 488-494. http://www.irjcs.com/volumes/Vol10/iss05/01.irjcs25.pdf

Uzzaman, A., Adam, M. I., Alam, S., & Basak, P. (2025). Review on the safety and sustainability of autonomous vehicles: Challenges and future directions. Control Systems and Optimization Letters, 3(1), 103-116. https://doi.org/10.59247/csol.v3i1.185

Bu eser Emir Efe Kaya tarafından Creative Commons Atıf 4.0 Uluslararası Lisansı ile lisanslanmıştır.

Makale İçerik Testleri: (13.05.2026)

plagiarismdetector.net : %94 Eşsiz %6 Eşleşen Metin

Copyleaks : %0 AI içerik, %0 Eşleşen Metin

humanizeai.pro : %2 AI içerik

contentdetector.ai : %0 AI içerik

Marmara Üniversitesi Bilgisayar ve Öğretim Teknolojileri Eğitimi (BÖTE) lisans öğrencisiyim. Çalışmalarımı yazılım ve tasarımın kesiştiği noktalarda yoğunlaştırıyorum. Özellikle UX/UI ve grafik tasarım alanlarında kendimi geliştiriyor; estetik ve kullanışlı arayüzler üretmeyi hedefliyorum. Ek olarak stüdyo fotoğrafçılığıyla ilgileniyor ve görsel yetkinliklerimi uygulamalı olarak pekiştiriyorum.

Teknik yetkinliklerimi geliştirmek amacıyla, eğitimimle eş zamanlı olarak ağırlıklı biçimde Python programlama dili ve mobil uygulama geliştirme üzerine çalışmalar gerçekleştiriyorum. Tasarım süreçlerimde Figma gibi modern araçları aktif olarak kullanırken, mobil tarafta güncel teknolojileri yakından takip ediyorum. İyi derecede İngilizce bilgim sayesinde global kaynaklardan beslenerek, projelerimi sürdürülebilir kod mimarisi ve iyi bir kullanıcı deneyimi odağında geliştiriyorum. Amacım, edindiğim bu becerileri eğitim alanında kullanılacak mobil uygulamalar üretmek için değerlendirmektir.

Profesyonel gelişimimin yanı sıra, karakterimi ve çalışma disiplinimi şekillendiren en önemli unsurlardan biri spordur. Uzun yıllardır aktif ve lisanslı olarak futbol oynuyorum. Kariyerim boyunca Beşiktaş altyapısı gibi köklü bir kurumda temel eğitimimi aldıktan sonra Nişantaşıspor, Beşyüzevler Spor, Bahçelievler Spor ve Güngören Belediyesi Spor Kulübü gibi değerli kulüplerde forma giyme şansı buldum. Takım sporu deneyimim bana disiplin, stres yönetimi ve hedef odaklı çalışma alışkanlığı kazandırdı. Sahada deneyimlediğim güçlü iletişim ve kriz yönetimi becerilerini, yazılım geliştirme süreçlerine ve ekip projelerine doğrudan aktarıyorum. Öğrenmeye hevesli ve takım oyununa inanan biri olarak teknoloji alanında üretmeye odaklanıyorum.